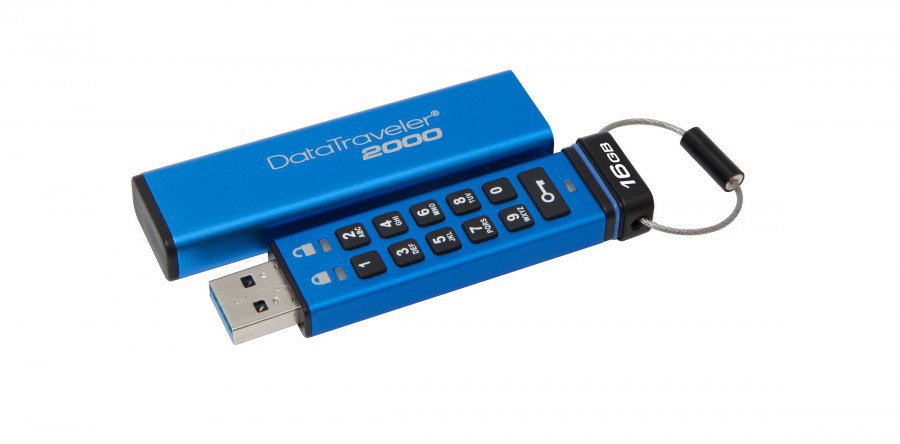

Компания Kingston разработала флешку, предназначенную для переноса критически важных или конфиденциальных данных. Устройство DataTraveler 2000 может не только защитить пользовательскую информацию, используя надежное шифрование, но также имеет дополнительный уровень защиты, представленный аппаратной клавиатурой. Главная особенность DataTraveler 2000 – это встроенная в корпус устройства аппаратная клавиатура. Пользователь может задавать для накопителя защитный PIN-код, который в дальнейшем…

Читать далееKingston создала защищенный флеш-накопитель для профессионалов