Китайская компания Allwinner, занимающаяся поставкой ARM чипов для бюджетных устройств, разработала чипы, имеющие бэкдор в ядре операционной системы.

Перед тем, как запустить продукцию в производство, разработчики забыли удалить отладочный код, который был написан для операционной системы Linux 3.4. В результате во всех мобильных устройствах на базе процессоров серии Allwinner sun8i (A83T, H3 и H8) присутствует недокументированный код, используя который хакер может заполучить права суперпользователя в Android.

Разработчики программного обеспечения для различных устройств с процессорами Allwinner обнаружили данный код и опубликовали его на GitHub и Pastebin.

Активация бэкдора осуществляется с помощью команды echo "rootmydevice" > /proc/sunxi_debug/sunxi_debug. Она дает возможность конвертировать в root любой процесс с произвольным UID.

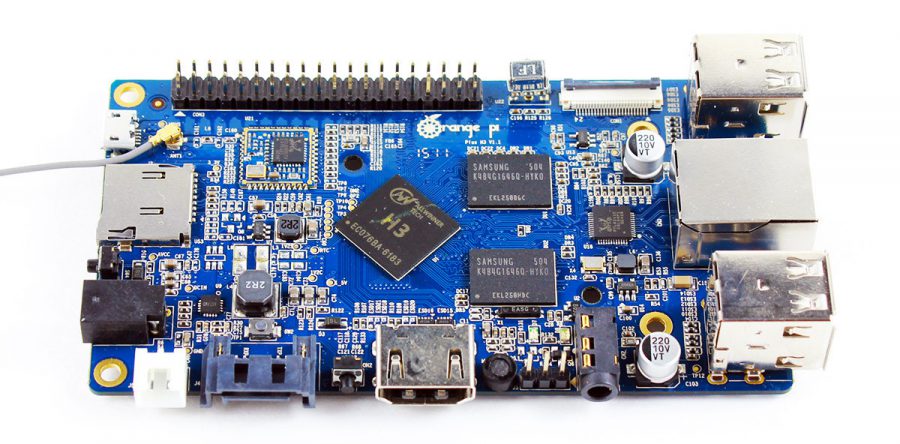

Первоначально ядро Linux 3.4-sunxi создавалось для поддержки Allwinner ARM чипов на Android-планшетах, однако в дальнейшем его применяли для адаптации Linux на разнообразных Allwinner-процессорах для одноплатных компьютеров Banana Pi и Orange Pi.

В настоящее время бэкдор содержится в образах всех операционных систем, предназначенных для устройств с процессорами A83T, H3 и H8 на базе ядра Linux 3.4.