Код, который позволяет восстанавливать файлы, которые были зашифрованы вымогательской программой Petya, опубликован исследователем, известным под псевдонимом Leostone.

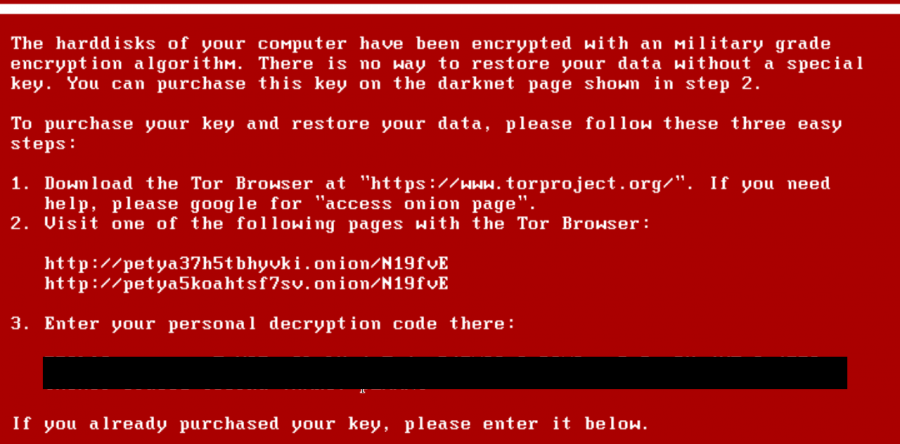

Эта вредоносная программа, обнаруженная исследователями из G DATA в конце марта, осуществляет полное шифрование жесткого диска инфицированного устройства. Чтобы восстановить доступ к информации, злоумышленники требуют у пострадавших выкуп в размере 0,9 биткоина или 381 доллар.

Эксперт с помощью генетических алгоритмов взломал шифрование Petya. Leostone опубликовал свои наработки на GitHub. Кроме того, он разработал два сайта, чтобы помочь тем, кто пострадал от действий вредоносной программы. Для создания ключа необходимо извлечь с зараженного жесткого диска определенную информацию, что может быть сопряжено с некоторыми трудностями как для обычных пользователей, так и для профессионалов.

Разработанный экспертом компании Emisoft Фабианом Восаром инструмент Petya Sector Extractor автоматизирует процедуру извлечения данных с зашифрованного жесткого диска и создания ключа для расшифровки информации. При использовании разработки Восара весь процесс займет около 7 секунд.

Чтобы восстановить пострадавшие файлы, пользователь должен снять жесткий диск с компьютера, подключить его к другой рабочей станции и извлечь определенную информацию. Затем необходимо произвести загрузку, установку и запуск приложения Petya Sector Extractor, предназначенного для обнаружения областей, зараженных вредоносной программой. После нужно нажать на кнопку Copy Sector, осуществить переход на сайт Leostone и вставить данные в поле Base64 encoded 512 bytes verification data.

Затем необходимо вернуться в приложение Восара и нажать на кнопку Copy Nonce. Информацию следует вставить на сайт Leostone в поле ввода Base64 encoded 8 bytes nonce. Чтобы сгенерировать ключ, нужно нажать на кнопку Submit.